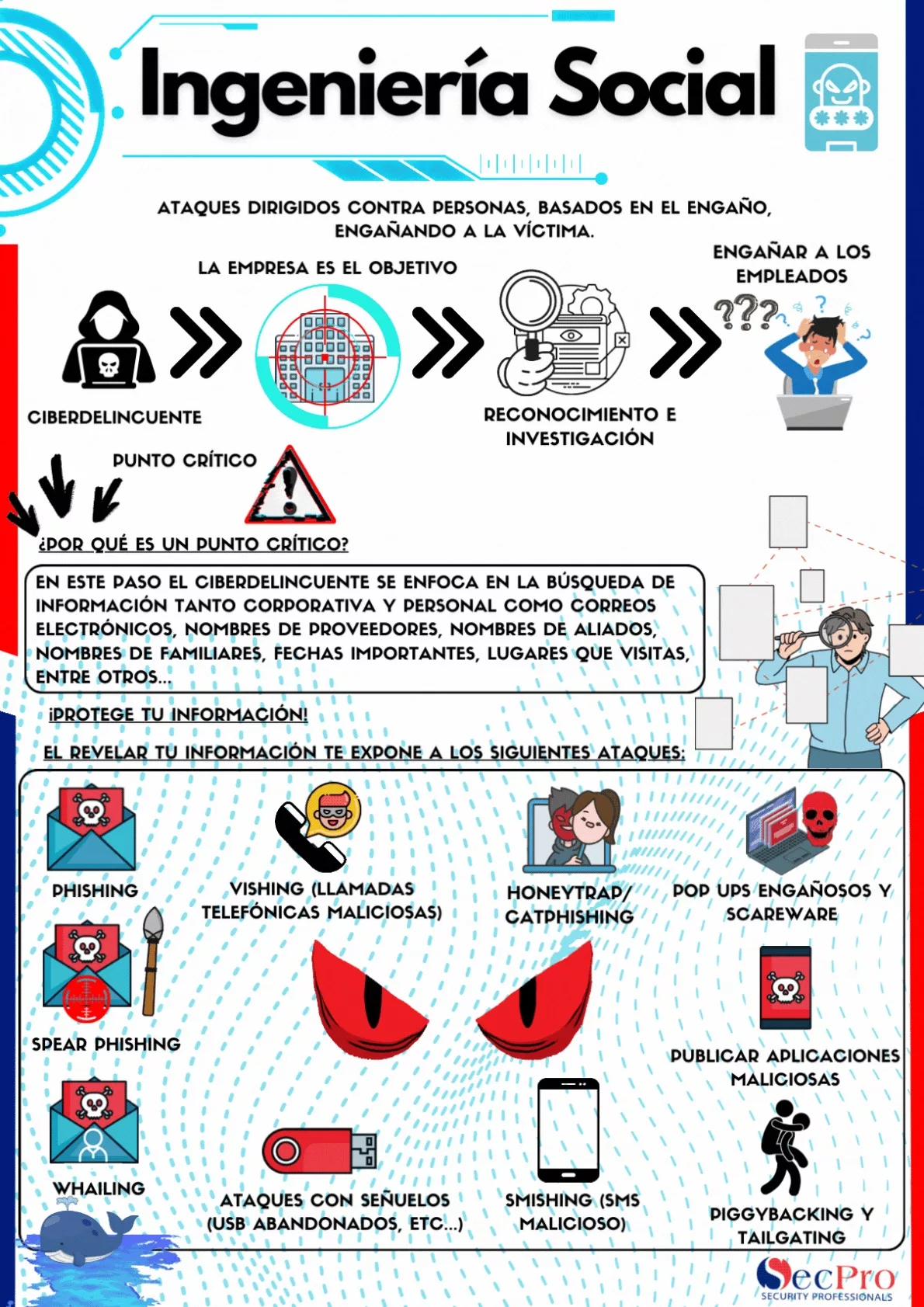

Los ataques de ingeniería social son una de las técnicas más utilizadas por los ciberdelincuentes para comprometer empresas y organizaciones. En lugar de explotar vulnerabilidades técnicas, los atacantes se enfocan en el factor humano, manipulando a las personas para que revelen información confidencial o realicen acciones que comprometan la seguridad.

Dentro del mundo de la ciberseguridad, este tipo de ataques es especialmente peligroso porque aprovecha la confianza, la curiosidad o el desconocimiento de los empleados para obtener acceso a sistemas, credenciales o información sensible.

¿Qué es la ingeniería social?

Para explicar este tipo de ataque, utilizaremos una pieza gráfica diseñada por el equipo de SecPro. Si deseas acceder a más infografías y recursos similares, puedes consultarlos en la sección Descargas.

¿Por qué los empleados son el objetivo principal?

Un solo error humano puede permitir que un atacante obtenga acceso a:

- credenciales de acceso

- información confidencial

- redes internas de la empresa

- datos de clientes

Tipos comunes de ataques de ingeniería social

Phishing

Spear Phishing

El spear phishing es una versión más sofisticada del phishing. En este caso, el atacante investiga previamente a la víctima utilizando información pública o redes sociales para crear mensajes altamente personalizados que parecen legítimos.

Whaling

El whaling es un tipo de spear phishing dirigido específicamente a altos ejecutivos o directivos dentro de una organización. Debido a su nivel de acceso y autoridad, estas cuentas son objetivos altamente valiosos para los ciberdelincuentes.

Vishing

El vishing (voice phishing) es un ataque que se realiza mediante llamadas telefónicas. Los atacantes se hacen pasar por representantes de bancos, soporte técnico o autoridades para convencer a la víctima de revelar información confidencial como contraseñas o códigos de verificación.

Smishing

El smishing es una variante del phishing que se lleva a cabo a través de mensajes de texto o aplicaciones de mensajería. Los atacantes envían mensajes con enlaces fraudulentos que redirigen a páginas falsas diseñadas para robar credenciales o instalar malware.

Pretexting

En el pretexting, el atacante crea una historia o escenario falso para ganar la confianza de la víctima y obtener información sensible. Por ejemplo, puede hacerse pasar por un empleado del departamento de TI o por un proveedor externo.

Baiting

El baiting utiliza la curiosidad de las personas como mecanismo de ataque. Un ejemplo común es dejar dispositivos USB infectados en lugares visibles dentro de una empresa. Cuando un empleado conecta el dispositivo a su equipo, el malware puede instalarse automáticamente.

Tailgating

El tailgating ocurre cuando un atacante obtiene acceso físico a instalaciones restringidas siguiendo a un empleado autorizado. Este método permite a los atacantes ingresar a áreas seguras sin utilizar credenciales válidas.

Quid Pro Quo

En el ataque conocido como quid pro quo, el atacante ofrece un beneficio o ayuda a cambio de información. Un ejemplo común es cuando alguien se hace pasar por personal de soporte técnico y solicita credenciales para supuestamente resolver un problema.

¿Cómo los hackers engañan a los empleados?

Conclusión

Los ataques de ingeniería social continúan siendo una de las principales amenazas para las organizaciones porque explotan el elemento más vulnerable de cualquier sistema: las personas. Comprender cómo funcionan técnicas como phishing, vishing, smishing o spear phishing es fundamental para prevenir incidentes de seguridad y proteger la información corporativa.